Equipos para control de acceso

Subcategorías

-

Accesorios

-

Armatura

-

Control de acceso...

-

Lectores de huella

¡Bienvenido al mundo de la seguridad simplificada!

Los lectores de huellas son tus aliados infalibles para una protección personalizada.

Acceso sin complicaciones y olvídate de contraseñas.

Solo un toque y estarás dentro. Experimenta la comodidad de la tecnología biométrica en tus manos.

https://youtu.be/FOtlB8Bnm58

-

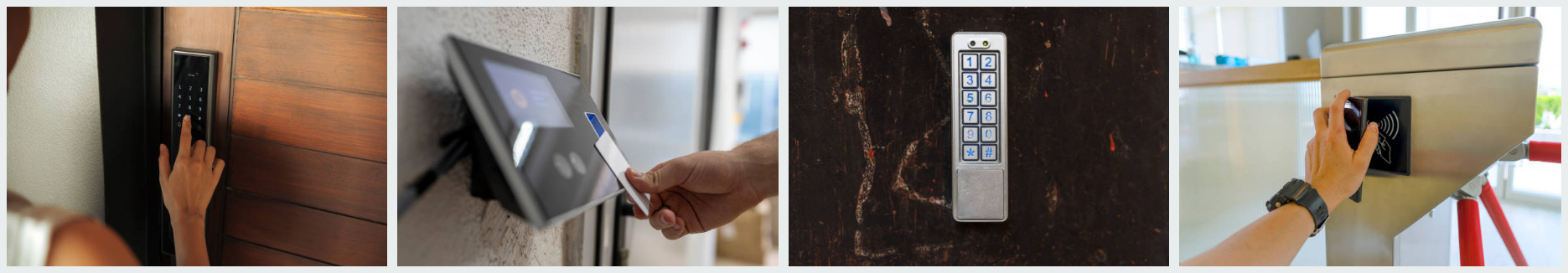

Lectores de tarjetas

Desbloquea un mundo de beneficios

Tarjetas de proximidad en sistemas de control y accesoAcceso rápido y seguro, sin necesidad de contacto directo.

Simplifica la gestión de usuarios y fortalece la seguridad.Libertad sin complicaciones. Los tags de proximidad ofrecen un acceso sencillo y ágil, mejorando la experiencia del usuario y optimizando la seguridad.

https://youtu.be/y-bTsIdvJQc

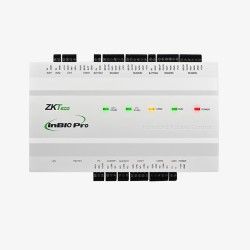

En tiempos de creciente preocupación por la seguridad debido a la migración sin control, un sistema de control de acceso se convierte en una herramienta vital.

Estos sistemas proporcionan una barrera efectiva para proteger instalaciones sensibles, empresas y comunidades. Al utilizar tecnologías avanzadas como tarjetas, tags de proximidad, lectores de huella o tambien rostros, se asegura un acceso selectivo y eficiente, evitando ingresos no autorizados.

Además, la gestión centralizada permite monitorear en tiempo real, identificar a personas autorizadas y mantener un registro detallado de las entradas.

Esto contribuye a mitigar riesgos, brindando tranquilidad a las personas y preservando la integridad de las instituciones en tiempos de incertidumbre.

https://youtu.be/RjIBfz1qt6Ihttps://youtu.be/kq_l7U_WKAshttps://youtu.be/tSNz7KlZinUhttps://youtu.be/gjinyMKhxug

Kit Control de Acceso Hikvision

Control de acceso con huella digital

Control de acceso peatonal

-

Marcas de control de...

Abre las puertas hacia un futuro seguro y sin complicaciones con nuestros productos de control de acceso de última generación, donde la excelencia se encuentra con la máxima protección.

Un sistema de control de acceso es una solución tecnológica que regula y autoriza la entrada a áreas restringidas, permitiendo únicamente a usuarios autorizados acceder a ellas, lo que garantiza la seguridad y protección de activos y personas.

https://youtu.be/s0OIKBTmAL0https://youtu.be/m7VG0jB1cHYhttps://youtu.be/tSNz7KlZinU

-

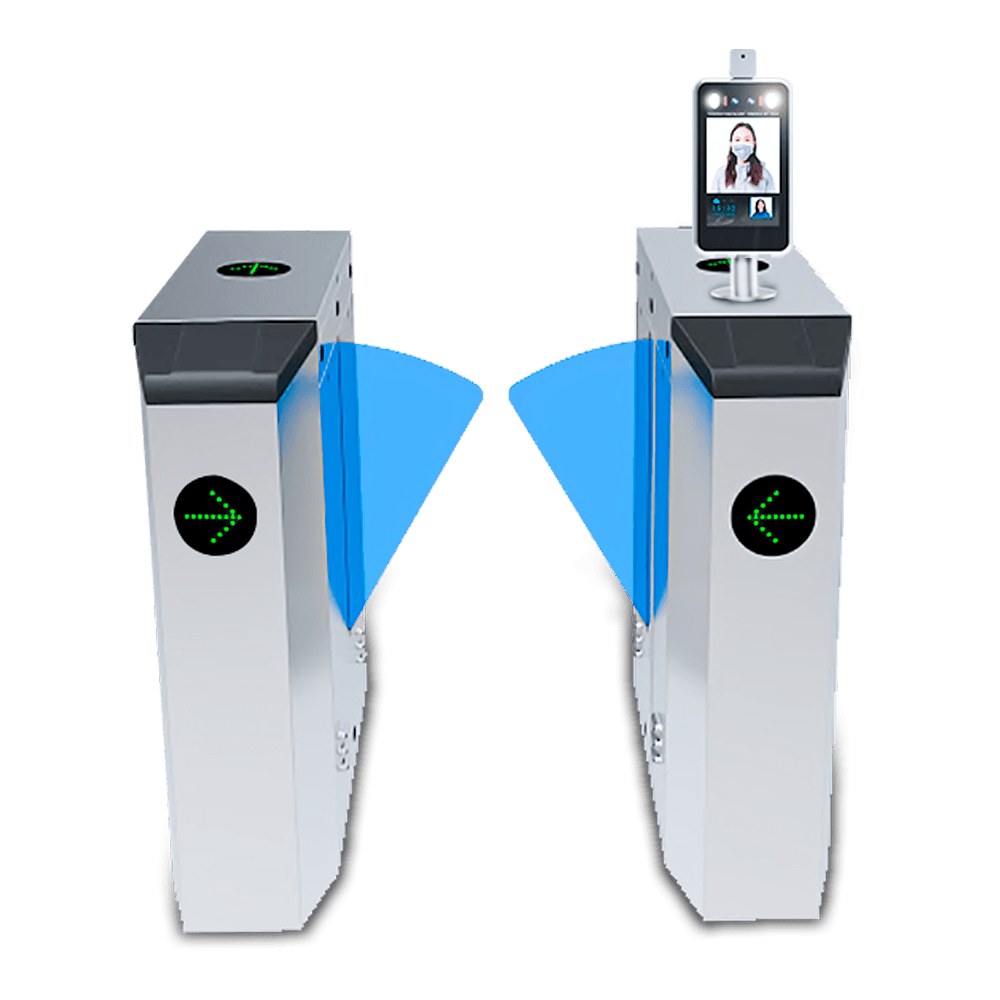

Torniquetes y puertas...

Fortalece la Seguridad y Eficiencia

Obtén tu Torniquete Personalizado para Control de Acceso

Implementar un sistema de control de acceso con torniquetes brinda innumerables beneficios a empresas e instituciones.

En primer lugar, aumenta significativamente la seguridad al restringir el acceso solo a personas autorizadas, reduciendo el riesgo de intrusiones y robos.

Además, permite una gestión más eficiente de los flujos de personas, evitando aglomeraciones y mejorando la experiencia del visitante.

El torniquete también actúa como una herramienta disuasoria para posibles amenazas, protegiendo tanto a empleados como a clientes.

La recopilación de datos y registros de entrada/salida proporciona una valiosa información para análisis y toma de decisiones.

Esto facilita la identificación de patrones de comportamiento y mejora la planificación de recursos.

En instituciones educativas, el sistema de torniquetes ayuda a gestionar la asistencia de estudiantes y controlar la entrada de personas ajenas a la comunidad escolar, brindando un ambiente más seguro para todos.

La integración con tecnologías de identificación como tarjetas RFID o biometría simplifica el proceso de registro y aumenta la precisión en la identificación.

Esto se traduce en una experiencia más fluida y menos tiempo perdido en trámites burocráticos.

https://youtu.be/B7lFjOm0QD8

¡Seguridad y Eficiencia Garantizadas con Torniquetes de Control de Acceso!

¡Protege tu empresa/institución y mejora la eficiencia con nuestro sistema de control de acceso con torniquete! Contáctanos ahora para obtener una solución a medida y fortalecer la seguridad de tu entorno. ¡No esperes más, juntos crearemos un ambiente más seguro y organizado! Clic Aquí

-

Tarjetas y tag de...

Las tarjetas de proximidad son dispositivos de seguridad que utilizan tecnología de radiofrecuencia (RFID) para permitir o restringir el acceso a ciertas áreas o recursos.

Hay varios tipos de tarjetas de proximidad, cada una con características específicas:

Tarjetas de proximidad activas

Estas tarjetas tienen una fuente de energía interna, lo que les permite transmitir señales a un lector a una mayor distancia que las tarjetas pasivas. Son ideales para aplicaciones donde se necesita un alcance de lectura más largo.

Un ejemplo común de tarjeta de proximidad activa es la tarjeta de identificación de largo alcance HID Global iCLASS SE® R10. Esta tarjeta utiliza tecnología activa para permitir una comunicación a mayor distancia entre la tarjeta y el lector.

Es parte de la familia de productos iCLASS SE de HID Global, que ofrece una seguridad robusta y diversas características de autenticación.

La tarjeta iCLASS SE® R10 está diseñada para aplicaciones donde se requiere un alcance de lectura extendido, como el acceso a estacionamientos o áreas de seguridad perimetral.

Al ser una tarjeta activa, cuenta con una batería interna que le proporciona la energía necesaria para transmitir datos al lector a distancias mayores que las tarjetas pasivas.

Esta tarjeta y otras similares se utilizan en entornos donde se necesita una identificación segura y conveniente a larga distancia, como en empresas, universidades, hospitales y otras organizaciones que requieren un control de acceso efectivo y eficiente.

Tarjetas inteligentes HID iCLASS Seos - 5006VGGNN

Tarjetas de proximidad pasivas

No tienen una fuente de energía interna y dependen del campo electromagnético generado por el lector para alimentar su circuito y transmitir datos. Son comunes en sistemas de control de acceso y pago sin contacto.

Tarjetas de Proximidad RFID de 125Khz (LF)

Un ejemplo práctico del uso de tarjetas de proximidad pasivas es su implementación en sistemas de control de acceso en edificios comerciales o residenciales.

Tarjetas de proximidad de baja frecuencia (LF)

Imagina que trabajas en una empresa grande con múltiples departamentos y áreas restringidas. Para garantizar la seguridad y el control de acceso, la empresa ha instalado un sistema de seguridad basado en tarjetas de proximidad pasivas.

Cada empleado recibe una tarjeta de proximidad pasiva al inicio de su empleo. Esta tarjeta está vinculada a su identidad y permisos específicos de acceso. Aquí tienes un escenario de cómo se usa en la práctica:

-

Acceso al edificio: Cuando un empleado llega a la entrada principal del edificio, simplemente coloca su tarjeta de proximidad cerca del lector de tarjetas. El lector escanea la tarjeta y verifica si el empleado tiene permiso para entrar en el edificio.

-

Acceso a áreas específicas: Dentro del edificio, hay áreas restringidas como salas de servidores, laboratorios o salas de juntas importantes. Para acceder a estas áreas, los empleados deben usar sus tarjetas de proximidad pasivas nuevamente en lectores instalados cerca de las puertas de acceso. Si el empleado tiene los permisos adecuados, la puerta se desbloquea.

-

Registro de acceso: Cada vez que un empleado usa su tarjeta de proximidad para acceder a una determinada área, se registra la entrada en el sistema de seguridad. Esto proporciona un registro detallado de quién ha accedido a qué áreas y en qué momentos, lo que es útil para la gestión de la seguridad y la auditoría.

Tarjetas de proximidad de alta frecuencia (HF)

Funcionan en frecuencias de 13.56 MHz y ofrecen un alcance de lectura más amplio que las tarjetas LF. Son utilizadas en aplicaciones como tarjetas de transporte público, sistemas de pago sin contacto y identificación de productos.

Tarjeta inteligente iCLASS 13,56 MHz HID - 2000CGGNN

Un ejemplo práctico del uso de tarjetas de proximidad de alta frecuencia (HF) es su implementación en sistemas de pago sin contacto, como tarjetas de crédito y débito con tecnología de chip y contacto sin contacto (NFC).

Imagina que estás en un supermercado y deseas realizar una compra. Aquí tienes un escenario de cómo se usaría una tarjeta de proximidad de alta frecuencia en este contexto:

-

Selecciona los productos: Recorres el supermercado, eliges los productos que deseas comprar y los colocas en tu carrito de compras.

-

Dirígete a la caja: Una vez que hayas terminado de seleccionar tus productos, te diriges a la caja para pagar. En lugar de buscar efectivo o introducir tu tarjeta en un lector de chip, simplemente sacas tu tarjeta de proximidad de alta frecuencia de tu billetera.

-

Pago sin contacto: El cajero o la cajera escanea tus productos y te indica el monto total a pagar. Para realizar el pago, simplemente acercas tu tarjeta de proximidad al terminal de pago habilitado para NFC. No necesitas insertar la tarjeta ni introducir un PIN; el pago se realiza de forma inalámbrica y sin contacto.

-

Confirmación del pago: Después de unos segundos, el terminal de pago muestra una confirmación de que el pago se ha realizado con éxito. También puedes recibir una notificación en tu dispositivo móvil si tu tarjeta está vinculada a una aplicación de banca móvil.

Tarjetas de proximidad de ultra alta frecuencia (UHF)

Operan en frecuencias de 860-960 MHz y tienen un alcance de lectura aún mayor que las tarjetas HF. Se utilizan en aplicaciones como seguimiento de inventario, control de acceso vehicular y gestión de flotas.

Sticker UHF Glass Rosslare ISO18000-6C 64 Bytes - 915/868 MHz Paquete de 100 unidades

Las tarjetas de proximidad de ultra alta frecuencia (UHF) también se utilizan en sistemas de acceso vehicular, como en peajes, estacionamientos y control de acceso a áreas restringidas. Aquí tienes un ejemplo práctico de cómo se podrían usar en un sistema de acceso vehicular:

-

Control de acceso al estacionamiento: Imagina que trabajas en un edificio de oficinas que cuenta con un estacionamiento subterráneo. Para ingresar al estacionamiento, los empleados y visitantes deben tener una tarjeta de proximidad de UHF autorizada.

-

Instalación de lectores UHF: En la entrada y salida del estacionamiento, se instalan lectores de UHF. Estos lectores están conectados a un sistema centralizado que verifica la autorización de las tarjetas de proximidad y registra la entrada y salida de vehículos.

-

Asignación de tarjetas de proximidad: Cada empleado o visitante autorizado recibe una tarjeta de proximidad de UHF que está asociada a su vehículo. Esta tarjeta se coloca en el parabrisas del vehículo o en otra ubicación designada.

-

Acceso al estacionamiento: Cuando un vehículo se acerca a la entrada del estacionamiento, el lector de UHF escanea la tarjeta de proximidad. Si la tarjeta es válida, la barrera se levanta y se permite el acceso al vehículo. Si la tarjeta no es reconocida o no está autorizada, se deniega el acceso.

-

Registro de acceso: El sistema registra la entrada y salida de cada vehículo, lo que proporciona un registro detallado de la actividad en el estacionamiento. Esto es útil para la gestión de seguridad, el seguimiento de la ocupación y la facturación en caso de estacionamientos de pago.

Control de acceso para oficinas

Este sistema proporciona seguridad al restringir el acceso no autorizado, registra la actividad de entrada y salida para fines de auditoría y garantiza un ambiente laboral seguro y protegido. Haga clic aquí

Redes para empresas

La instalación de cableado estructurado para empresas asegura una red organizada y estandarizada que garantiza conectividad confiable para datos, voz y otros servicios de comunicación en el entorno empresarial. Haga clic aquí

-

-

Cerradura para control...

Las cámaras de seguridad HiLook ofrecen beneficios clave para garantizar la seguridad y vigilancia eficiente.

Destacan por su alta resolución, proporcionando imágenes nítidas y detalladas, lo que es esencial para identificar rostros y eventos con claridad.

Son fáciles de instalar y configurar, permitiendo su integración con sistemas de vigilancia existentes.

Además, su diseño robusto y resistente a las inclemencias del tiempo asegura un rendimiento fiable en interiores y exteriores.

Las cámaras HiLook también ofrecen visión nocturna y capacidad de grabación en movimiento, optimizando la vigilancia en cualquier momento del día o noche.

-

Tarjetas de proximidad

Las tarjetas de proximidad ofrecen seguridad mejorada al controlar el acceso de forma eficiente, permitiendo el ingreso solo a personal autorizado.

Su diseño sin contacto proporciona comodidad y rapidez en el proceso de entrada, mientras que su durabilidad y resistencia a condiciones adversas garantizan una larga vida útil.

Son fáciles de implementar en sistemas existentes, permiten una gestión eficiente del acceso con informes detallados, y pueden ser personalizadas con logotipos o identificaciones.

Además, no requieren energía propia y son escalables para adaptarse a diversas necesidades de seguridad.